バックオフィスDXにセキュリティは必要?基本の対策やステップを解説

バックオフィス

・6万名以上のエンジニアネットワークを活用して課題を解決※

・貴社のDX戦略立案から実行・開発までワンストップで支援可能

※エンジニア数は2026年8月期 第1四半期決算説明資料に基づきます。

総務DXを進めるうえで、「業務は便利になるけれど、セキュリティは本当に大丈夫だろうか?」と不安に感じていませんか?従業員の個人情報や会社の機密情報を取り扱う総務部門にとって、DXによる利便性の向上とセキュリティの確保は必ず両立しなければなりません。

そこでこの記事では、総務DXとセキュリティについて、以下の内容を解説していきます。

この記事を読むことで、総務DXを進める際のセキュリティ対策に対する理解を深め、企業の重要な情報を守る方法がわかります。総務部門のセキュリティ対策を強固にしたいとお考えの担当者の方は、ぜひ最後までご覧ください。

総務DXにおけるセキュリティ対策が何よりも重要なのは、以下の要因が関係しています。

それぞれ解説します。

💡 あわせて読みたい:[総務を含むバックオフィスDXにおけるセキュリティの基本対策についてはこちら]

総務部門が扱う情報は、従業員の氏名や住所、マイナンバー、給与情報といった極めて機密性の高い個人情報や、株主総会に関する情報など、会社の根幹に関わるデータばかりです。これらの情報が万が一外部に漏洩した場合、従業員個人に直接的な被害が及ぶだけでなく、悪用されれば会社全体が深刻な事態に陥る可能性があります。

総務DXを進めるということは、これらの最重要情報をデジタルで管理することであり、最高レベルのセキュリティ対策が求められるのです。

総務DXを進めることで、情報漏洩のリスクが「物理的な盗難」から「サイバー攻撃」に変化します。そのため、DX化する前とは全く異なる対策が必要になるのです。

従来のセキュリティ対策は、鍵のかかるキャビネットに書類を保管するといった物理的な対応が中心でした。しかしDX後は、データがインターネットを通じてやり取りされるため、ウイルス感染や不正アクセスといったサイバー空間からの脅威に備えなくてはなりません。

目に見えない脅威から情報を守るための、新しい知識と技術が不可欠です。

一度でも情報漏洩が起きると、企業の社会的信用の失墜や損害賠償による金銭的損失など、回復が困難なほど甚大なダメージを受けます。

個人情報が漏洩すれば、被害者への謝罪や補償はもちろん、原因究明や再発防止策の策定に莫大な費用と時間がかかります。さらに、「情報管理が不十分な会社」というマイナスイメージが定着すると、顧客離れや株価の下落を招き、事業の継続すら危うくなる可能性もあるのです。

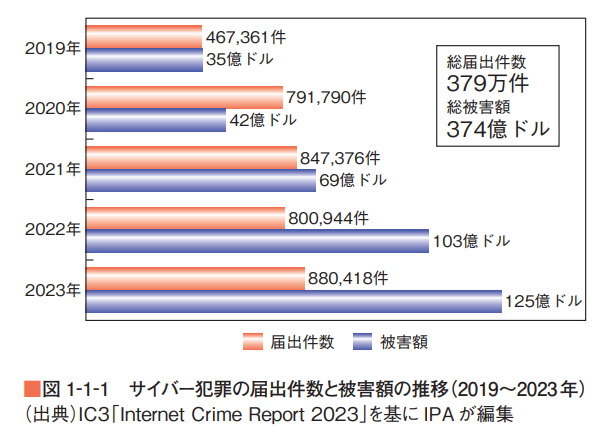

出典参照:情報セキュリティ白書 2024|独立行政法人情報処理推進機構

上記の表は、米国におけるサイバー犯罪被害の件数および被害総額の推移です。表を見ると、被害件数と被害総額のどちらも増加傾向にあることがわかります。

最悪の事態を避けるためにも、セキュリティ対策は総務DXの必須要件なのです。

総務DXのセキュリティ対策で課題になりやすいのが、以下の6点です。

それぞれ解説します。

クラウドサービスの利用が前提となる総務DXでは、守るべき情報が社内だけでなくインターネット上にも存在するため、従来の社内ネットワークを守るだけのセキュリティ対策では不十分です。

これまでは、会社の外と内の境界にファイアウォールを築いて守るのが基本でした。しかし今は、従業員が自宅や外出先からクラウドにアクセスするのが当たり前です。そのため、場所やデバイスを問わず、多層的な防御が求められます。

総務DXでは、勤怠管理や経費精算、ワークフローなど複数のシステムを連携させて使うため、管理が複雑化し、セキュリティ上の弱点が生まれやすくなるのが課題です。

たとえば、勤怠システムと給与計算システムを連携させる場合、データの受け渡し部分に脆弱性があれば、そこが攻撃の標的になる可能性があります。

連携するシステムが増えるほど、それぞれの設定やアクセス権限を適切に管理する手間が増大するでしょう。一つでも設定ミスがあれば、それが全体のセキュリティホールになりかねないのです。

多くの企業、とくに総務部門には、最新のサイバー攻撃の手法やクラウドセキュリティに関する専門知識を持った人材が足りていません。

DXを推進する担当者は総務のプロであっても、セキュリティのプロではありません。そのため、「導入を検討しているクラウドサービスが本当に安全なのか判断できない」「インシデントが発生した際にどう対応すればいいかわからない」といった問題が起こりがちです。

セキュリティ対策に対する専門知識を持つ人材の育成や確保が追いついておらず、総務DXを進めたくても進められないのが実情です。

クラウドサービスは、セキュリティ対策が提供会社任せで見えにくいため、不安を感じやすいのが課題です。そこで、「第三者認証」の有無や障害発生時の対応体制といった客観的な基準で、そのサービスが信頼できるかを見極める必要があります。

にもかかわらず、「よく分からないから」と安全性の確認を怠ったまま、専門知識のない担当者が重要なデータを預け続けているケースが少なくありません。これは、企業にとって大きなリスクとなります。

どんなに強固なシステムを導入しても、それを使う従業員によるヒューマンエラーが、情報漏洩の最大の原因となりうるのが大きな課題です。

たとえば、推測されやすい簡単なパスワードを使い続けたり、不審なメールの添付ファイルを安易に開いてしまったりするだけで、システム全体が危険に晒されます。

全従業員に対して、定期的なセキュリティ教育をおこない、情報リテラシーを高めていく地道な取り組みが大切です。

総務DXでセキュリティを守るべき対象は、従業員のPCだけではありません。スマートフォンやタブレット、個人の自宅ネットワーク、さらには多数のクラウドサービスなどのセキュリティにも注意を払わなければならないのです。そのため、管理者の対応が追いつかなくなりがちです。

従業員が使うデバイスの種類やOSが多様化すると、それぞれに応じたセキュリティ設定が必要になり、管理の負担は増大します。また、次々と新しいクラウドサービスが導入されると、それぞれのIDやパスワード、アクセス権限の管理も煩雑になります。

この複雑さにどう対処するかが課題です。

総務DXでは、セキュリティ対策のために以下のようなツールが用いられます。

それぞれの役割について、解説していきます。

IDaaSやSSOツールは、複数のクラウドサービスで利用するIDとパスワードを一元管理し、セキュリティと利便性を両立させるためのツールです。

従業員は一つのIDとパスワードで許可されたサービスにログインできるようになり、面倒なパスワード管理から解放されます。管理者側は、誰がいつどのサービスにアクセスしたかを正確に把握できるうえ、退職者のアカウントを一度に削除できるため、不正アクセスや情報漏洩のリスクを低減させることが可能です。

EDRは、PCやスマートフォンといった端末を常時監視し、ウイルス感染後の不審な挙動を検知して迅速に対応するためのツールです。

従来のウイルス対策ソフトが「ウイルスの侵入を防ぐ」ことを目的とするのに対し、EDRは「侵入されることを前提」として、侵入後の被害を最小限に食い止める役割を担います。

万が一ウイルスに感染しても、EDRが作動していれば、異常を即座に検知することが可能です。その後ネットワークから端末を隔離するといった自動対応をおこなうため、被害の拡大を防ぐことができます。

MDMやUEMは、従業員が利用するスマートフォンやタブレットなどのモバイルデバイスを一元的に管理し、セキュリティを確保するためのツールです。これらのツールを導入すると、会社として許可していないアプリのインストールを禁止したり、紛失・盗難時には遠隔でデバイスをロックしたり、データを消去したりできます。

MDMおよびUEMツールの導入により、従業員の利便性を損なうことなく、モバイルデバイスからの情報漏洩リスクを効果的に管理できるようになります。また、UEMはPCも含めて統合的に管理できるのが特徴です。

CASBは、従業員によるクラウドサービスの利用状況を監視・制御し、会社が許可していないサービスの利用リスクから会社を守るためのツールです。

CASBを導入すると、「誰が」「どのクラウドサービスに」「どんな情報を」アップロードしているのかを可視化できます。そして、「会社の機密情報を個人のオンラインストレージに保存する」といった危険な操作を自動でブロックする設定が可能です。

総務業務のデジタル化を進めるにあたり、セキュリティ対策は避けて通れない重要な課題となっています。クラウドサービスの活用やリモートワークの導入により、業務の効率化と柔軟性が向上する一方で、情報漏洩や不正アクセスといったリスクも増加しているのが現状です。

総務部門が扱う従業員の個人情報や機密文書、契約書類などは企業にとって重要な資産であり、これらを適切に保護することは経営上の責任といえるでしょう。ここでは、総務DXを安全に推進するための具体的なセキュリティ対策について解説します。

システムへのアクセス時に複数の認証要素を組み合わせることで、本人確認の精度を高め不正アクセスを防止する対策が多要素認証となります。従来のIDとパスワードのみによる認証方式では、パスワードが漏洩した場合に第三者が容易にシステムへアクセスできてしまう危険性があります。

多要素認証では、知識情報であるパスワードに加えて、所持情報であるスマートフォンやICカード、生体情報である指紋や顔認証などを組み合わせて本人確認を行います。複数の要素を突破しなければシステムにアクセスできないため、仮にパスワードが盗まれても不正利用を防げる仕組みとなっています。

導入にあたっては、従業員の利便性と安全性のバランスを考慮しながら、適切な認証方式を選択することが求められます。テレワークの拡大やクラウドサービスの活用が進む中で、多要素認証は総務DXにおける基本的なセキュリティ対策として位置づけられています。

💡 あわせて読みたい:[2段階認証を導入するメリットや具体的な進め方についてはこちら]

業務で扱う情報の重要度に応じてアクセス権限を適切に設定し、必要な従業員だけが必要な情報にアクセスできる環境を整備することが不可欠となります。総務部門では従業員の個人情報や給与データ、契約書類など機密性の高い情報を取り扱う機会が多くあります。これらの情報に誰でもアクセスできる状態になっていると、情報漏洩や不正な持ち出しのリスクが高まってしまいます。

アクセス権限管理では、役職や部署、業務内容に応じて閲覧や編集、削除といった操作権限を個別に設定し、不要なアクセスを制限していく必要があります。また、人事異動や退職に伴ってアクセス権限を速やかに変更または削除する運用体制も欠かせません。

管理基準や管理責任者を明確に定め、定期的に権限の見直しを行うことで、適切なアクセス制御を維持していくことが求められます。

業務で使用するパソコンやスマートフォンを紛失または盗難された場合に備えて、端末内のデータを暗号化しておくことが情報漏洩を防ぐ有効な手段となります。ログイン時のパスワード設定だけでは、ハードディスクを取り出して別の端末に接続されると中身のデータを閲覧されるリスクが生じます。

端末の暗号化を有効にしておくことで、物理的にストレージを取り出された場合でも暗号化されたデータにアクセスするには復号化のための鍵が必要となり、第三者による不正な閲覧を防ぐことにつながります。多くのOSには標準で暗号化機能が搭載されており、設定を有効化するだけで利用できる環境が整っています。

ただし、暗号化を設定していても画面ロックを解除されてしまえば意味がないため、強固なパスワードや生体認証と組み合わせて運用することが大切です。

システムやファイルへのアクセス履歴を記録し定期的に確認することで、不正な操作や異常なアクセスを早期に発見しセキュリティ事故を未然に防ぐことにつながります。ログには誰がいつどのシステムにアクセスしたのか、どのファイルを閲覧または編集したのかといった詳細な情報が記録されています。

これらの操作履歴を取得しておくことで、情報漏洩やセキュリティインシデントが発生した際に原因を追跡し、影響範囲を特定することが容易になります。また、ログが記録されていることを従業員に周知することで、不適切な操作や内部不正の抑止力としても機能する効果が期待されます。

定期的にログを確認し、通常とは異なるアクセスパターンや不審な操作が行われていないかを監視する体制を整えることが必要です。ログデータは改ざんや削除のリスクもあるため、適切に保全しておく体制を構築することが求められます。

どれほど技術的なセキュリティ対策を講じても、最終的には従業員一人ひとりの意識と行動がセキュリティの要となるため、継続的な教育を実施することが不可欠です。情報漏洩の多くは人的な要因が引き金となっており、誤操作や紛失、管理ミスといったヒューマンエラーが原因となるケースが少なくありません。

従業員がセキュリティの重要性を理解し、日常業務の中で適切な行動を取れるようにするためには、定期的な教育と訓練が必要となります。セキュリティ教育では、最新のサイバー攻撃の手口や対策方法を学ぶだけでなく、実際にフィッシングメールを模した訓練を実施することで体験的に学習することも効果的です。

教育の対象は正社員だけでなく、企業の情報に触れるすべての関係者に対して実施し、組織全体でセキュリティ意識を高める文化を築いていくことが重要となります。

クラウドサービスの導入を検討しているなら、安全なクラウドサービスかどうかを見極める必要があります。以下6つの選定基準を元に、サービスの比較をしてみてください。

一つずつ解説します。

サービス選定の第一歩は、そのクラウドサービスが、ISMSやSOC報告書といった客観的なセキュリティに関する第三者認証を取得しているかを確認することです。

第三者認証は、専門の審査機関が、情報セキュリティを管理するための厳格なルールや体制が整っていることを証明するものです。第三者認証の取得は、そのサービス提供者がセキュリティ対策に真摯に取り組んでいることを示す、信頼性の高い指標となります。

サービスを選定する際は、預けたデータが通信時や保管時にきちんと暗号化されているか、そして災害などに備えたバックアップ体制が整備されているかを必ず確認しておきましょう。

暗号化は、万が一データが盗まれても、中身を解読できなくするための基本的な対策です。また、大規模な災害やシステム障害が発生した際に、遠隔地のデータセンターにバックアップがあるかも重要です。事業を継続できるかどうかも、信頼できるサービスを見極める上で非常に重要なポイントになります。

従業員の役職や職務に応じて、誰がどの情報にアクセスできるかを細かく制御できる機能が充実しているかどうかも、重要な選定基準です。

たとえば、IPアドレス制限や、多要素認証に対応しているかどうかは、不正アクセスを防ぐうえで非常に有効です。従業員に必要最小限の権限だけを与えるのが、セキュリティの基本原則となります。

システム障害やメンテナンスに関する情報を、迅速かつ正直に、透明性をもって公開しているかどうかも、サービス提供者の信頼性を見極める重要なポイントです。

どんなに優れたサービスでも、システム障害が起こる可能性はゼロではありません。重要なのは、障害発生時にその事実を隠さず、原因や復旧の見通しについてユーザーへ迅速かつ正確に情報提供する姿勢です。

過去の障害履歴などを確認し、誠実な対応をおこなっている企業かどうかを判断しましょう。

セキュリティインシデントなどの有事の際に、迅速かつ的確に対応してくれる信頼できるサポート体制が整っているかを確認するのは極めて重要です。緊急時に電話で相談できる窓口はあるか、サポートの対応時間は自社のビジネスアワーと合っているかなどを確認してください。

万が一の事態を想定して、本当に頼りになるサポート体制が提供されているかどうか見極めましょう。

各種ツールや安全なクラウドサービスを導入・運用するためには、前提として、ITとセキュリティに詳しい人材を自社で確保・育成することが不可欠です。

どんなに優れたツールを導入しても、それを正しく設定し、運用状況を監視し、異常時に対応できる人材がいなければ宝の持ち腐れになってしまいます。もし社内に適切な人材がいない場合は、ツールの導入・運用を支援してくれる外部の専門家のサポートを積極的に活用するのも有効な選択肢の一つです。

総務DXツールを導入したあとは、以下の項目を整備するようにしましょう。

それぞれ解説します。

従業員には、その業務に本当に必要な最小限のアクセス権限のみを与える「最小権限の原則」を徹底しましょう。

アルバイトのスタッフが全従業員の個人情報を見られるといった状態は、情報漏洩のリスクを不必要に高めます。誰がどのデータにアクセスできるのかを定めた権限管理表を作成し、人事異動や組織変更があった際には、速やかに権限を見直す運用ルールを確立しておくことが重要です。

定期的な棚卸しで、不要な権限が放置されていないかを確認するのも効果があります。

パスワードは、文字数や複雑さの要件を定めた厳格なポリシーを策定し、定期的な変更を義務付けましょう。

簡単なパスワードの使い回しは、不正アクセスの最大の原因となります。また、IDとパスワードだけの認証はもはや安全とはいえません。

スマートフォンアプリなどを利用した「二段階認証」を導入し、万が一パスワードが漏洩しても、第三者が簡単にはログインできない仕組みを構築しておくべきです。

従業員が退職した際には、そのアカウントを即座に削除または停止する業務プロセスを確立しておきましょう。

退職者が会社の機密情報にアクセスできる状態がいつまでも続くと、悪意のある情報持ち出しや、アカウントの乗っ取りによる不正アクセスの温床となります。

人事部門と情報システム部門が連携し、退職日をもって関連するすべてのアカウントが確実に無効化されるよう、明確なルールと責任者を定めておかなくてはいけません。

💡 あわせて読みたい:[退職者のアカウント管理をスムーズに進める方法や事例についてはこちら]

全従業員に対し、サイバー攻撃の手口や社内ルールについて学ぶセキュリティ教育を定期的に実施するのもおすすめです。

とくに、特定の個人を狙ってウイルス付きのメールを送る「標的型攻撃メール」は、従業員の注意深さだけが頼りです。定期的なセキュリティ教育によって、組織全体の意識を高める地道な活動が、結果として会社を大きなリスクから守ります。

万が一、ウイルス感染や情報漏洩といったセキュリティインシデントが発生した場合に、誰がどこに連絡し、どのように対応するのかを定めた「インシデント対応計画」を事前に準備しておきましょう。

インシデントが発生してから対応策を考えていては、被害が拡大するばかりです。発見者からシステム管理者、経営層への報告ルートや、外部専門家への連絡先、そして顧客や社会への公表手順などをあらかじめ明確にしておくのです。

また、定期的にブラッシュアップすることで、有事の際にも冷静かつ迅速な対応が可能になります。

総務DXを進める際は、以下のような流れでセキュリティ対策に取り組んでください。

順を追って解説します。

セキュリティ強化の第一歩は、現状を正確に棚卸ししてリスクを可視化することです。「誰が」「どのデバイスで」「どのクラウドサービスを」「どんな情報とともに」利用しているのかを整理したうえで、リスクを可視化しましょう。

まず、社内で利用されているすべてのクラウドサービスやデバイスをリストアップします。そのうえで、それぞれの情報資産の重要度をランク付けし、「もしこの情報が漏れたら経営にどんな影響があるか」を評価します。

これにより、守るべき対象の優先順位が明確になり、限られた予算をどこに投じるべきかが見えてきます。

現状把握の次に、ID・パスワード管理の徹底と多要素認証の導入をおこないます。

多くの情報漏洩は、パスワードの使い回しや盗難が原因です。まずは、複雑なパスワードの設定と定期的な変更を社内ルールとして義務化しましょう。

さらに、IDaaSなどのツールを活用して多要素認証を導入すれば、たとえパスワードが漏洩しても不正ログインを防止でき、セキュリティレベルを大きく向上させます。

次に、今後導入するクラウドサービスが安全かどうかを客観的に判断するための、自社独自の「選定基準」を作成しましょう。総務部門だけで判断するのではなく、情報システム部門とも連携して、セキュリティ要件をまとめたチェックリストを作成することをおすすめします。

「第三者認証を取得しているか」「アクセスログは取得できるか」といった項目を定め、基準を満たさないサービスの導入は許可しないというルールを徹底すると、安全でないサービスが社内で無秩序に増えるのを防げます。

💡 あわせて読みたい:[SaaSの適切な管理手順や管理ツール導入のメリットについてはこちら]

セキュリティ対策の最終的な砦は、「人」です。そのため、すべての従業員に対する継続的なセキュリティ教育を徹底することが不可欠です。

どんなに優れたシステムを導入しても、従業員一人が不審なメールを開いてしまえば、組織全体が脅威に晒されます。情報セキュリティの重要性や、最新のサイバー攻撃の手口、そして社内の情報管理ルールについて、定期的な学習機会を設けましょう。

また、ルールを教えるだけでなく、なぜそれが必要なのかという意識を定着させることが大切です。

この記事では、総務DXにおけるセキュリティ対策について、具体的なリスクからツール、社内ルールまでを解説しました。

ID管理の徹底や従業員教育といった基本を着実に固め、信頼できるクラウドサービスを選定すれば、総務DXのメリットを安全に享受できます。

セキュリティ対策は一度おこなえば終わりではありません。この記事を参考に、まずは自社のセキュリティリスクの棚卸しから始め、継続的に対策を見直していく文化を根付かせていきましょう。

株式会社TWOSTONE&Sonsグループでは

60,000人を超える

人材にご登録いただいており、

ITコンサルタント、エンジニア、マーケターを中心に幅広いご支援が可能です。

豊富な人材データベースと創業から培ってきた豊富な実績で貴社のIT/DX関連の課題を解決いたします。

幅広い支援が可能ですので、

ぜひお気軽にご相談ください!